Eine Sicherheitslücke in Uploadify ermöglicht SQL-Injections. Dadurch ist es möglich, beliebigen Code auf dem Server auszuführen. Die Sicherheitslücke ist nicht neu, aber trotzdem gefährlich, wenn sich eine veraltete Version von Uploadify auf dem Server befindet. Uploadify wird von einigen Themes verwendet, beispielsweise in Joomla oder WordPress.

Eine befreundete Firma kontaktierte mich, weil laut Auskunft des Providers der Server gehackt worden war. Es handelte sich um ein Joomla-Installation auf einem 1&1‑Server (Webhosting-Paket „1&1 Dual Basic“). 1&1 hatte Unregelmäßigkeiten auf dem Server festgestellt und einigen Dateien die Leseberechtigung entzogen – sehr guter Service . Dadurch wurde größerer Schaden verhindert.

Zuerst bestand der Verdacht, dass sich Unbefugte wegen unsicherer Passwörter Zugang verschaffen konnten. Also wurden alle Dateien auf dem Server durch ein sauberes Backup ersetzt und sämtliche Passwörter geändert. Nach einigen Stunden das gleiche Spiel: Wieder hatten Hacker einige PHP-Dateien auf den Server kopiert und Inhalte manipuliert.

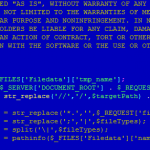

Ich habe mir dann die Log-Dateien genauer angesehen. Wie immer in solchen Fällen, muss man hier nach „POST“-Einträgen suchen. Diese brachten mich schnell zur Datei /administrator/components/com_bt_portfolio/helpers/uploadify/uploadify.php. Laut Versions-Informationen handelte es sich um Uploadify v2.1.4 vom November 2010. Eine schnelle Suche brachte mich auf die Seite http://insecurety.net/?p=102, die auf die Schwachstelle hinweist.

Von Uploadify selbst gibt es inzwischen die Version 3.2.1. Auf der Seite Making Uploadify Secure gibt es zudem einige Sicherheitshinweise. Unter anderem diesen Vorschlag: „Rename your uploadify.php file to something unique.“, also ein wenig Security by Obscurity.

Uploadify.php ist nicht Bestandteil einer Standard-Joomla-Installation. Es gelangte durch Installation eines kommerziellen Themes auf den Server. Das Theme wurde erst vor einigen Monaten installiert. Zu diesem Zeitpunkt gab es von Uploadify längst eine neuere Version. Vom Anbieter des Themes (http://bowthemes.com) gab es keine Hinweise zu verfügbaren Updates.

Als schnelle Lösung habe ich Uploadify.php erst einmal entfernt und empfohlen, auf ein anderes Theme umzusteigen oder wenigstens auf die Komponente zu verzichten. Denn es ist nicht auszuschließen, dass in dem Theme-Paket noch weitere Sicherheitslücken verborgen sind.

Aus diesem Vorgang kann man auf jeden Fall eins lernen: Es kann gefährlich sein, unbedacht Themes oder Erweiterungen in einem Joomla-CMS zu installieren. Erweiterungen aus dem Joomla-Repositorium werden immerhin vom eingebauten Update-Mechanismus erfasst. Bei kommerziellen Themes ist das nicht der Fall. Da ist der Hersteller in der Pflicht. Wenn dieser über Updates nicht informiert oder keine anbietet, wird der Server schnell Opfer von Angreifern.

Schreibe einen Kommentar